2015年11月にかぎらず、毎月毎月悪いことはあるのですが、2015年11月は、ふたたびベンダ製PCに、ベンダによる証明書インストール(しかも秘密鍵付き)が行われていることが発覚しました。

もっともそれ以外にも、各種セキュリティイベントが行われたというのもあるので、それらから1つ、海外で行われたセキュリティイベントについても取り上げてみたいと思います。

まずは悪いことから~eDellRoot(Dell製PCにインストールされていた勝手ルート証明書)

これは、DELL製PCの一部に、ルート証明書と秘密鍵 (DSDTestProvider)がインストールされてしまうという問題であり、さらに秘密鍵を使うためのパスワードが簡易なものだったため、悪用が容易でした。

なぜこれがまずいのか?~あわやSuperfish

以前、Lenovo製PCにインストールされていた"Superfish"というアドウェアが問題視されたことがありました(実際問題でした)が、悪用可能な証明書がインストールされるという点では、SuperfishもeDellRootも同様の問題をはらんでいます。

eDellRootでインストールされるルート証明書が「信頼されているルート証明書」である場合、当該証明書に対応する秘密鍵で署名された証明書を信頼するようになります。そして、この証明書を用いるTLS通信は、当然何の疑義を抱かれることもありません。しかしながら、「秘密鍵がいっしょに付いていた」という事実と、「秘密鍵を使う際のパスワードが簡易なものであった」という事実があるため、攻撃者はこの秘密鍵を用いて、攻撃者が準備するWebサーバをSSL化するためのサーバ証明書を発行することが可能になります。

こうなると、あとは攻撃者は「そのWebサーバ」に対して攻撃対象を誘い込むようにすれば、望む攻撃をTLSセッション上で行えるようになります。

このように証明書を用いるSSLやTLSは、証明書を発行するなどの運用が厳格に行われていることが前提に安全性が担保されていますが、その前提が崩れるというところに懸念がある、というわけです[1]。今回の証明書は、用途が限定されない形のものだったため、コード署名にも使うことができたとされています。

現在は対応方法も公開され(注2、3)、一段落していますが、また似たような話が出てこないことを祈るばかりです。

Cyber SEA Game~ASEAN諸国のチームが参加したセキュリティ競技

2015年11月11日、インドネシアのジャカルタにASEAN諸国の代表チームが集まって、Cyber SEA Game(Cyber South East Asia Game)という競技が実施されました[4]。

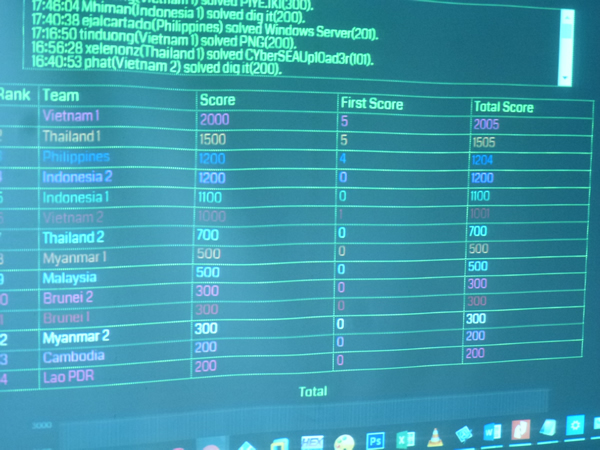

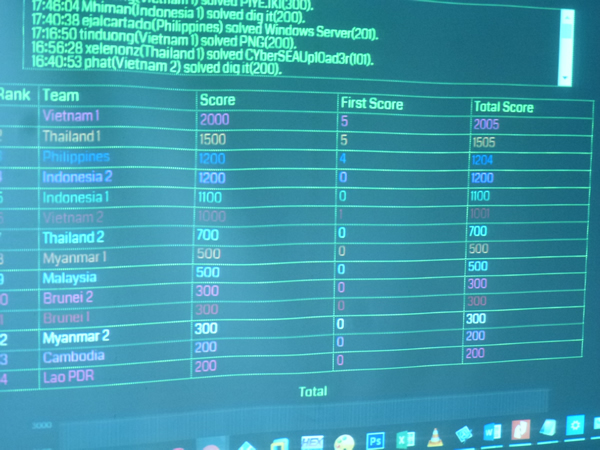

この競技で1位と2位をとったチームは、日本で行われるSECCON 2015 Finalへの参加をできるようになるのですが、今回はベトナムとタイのチームがそれぞれ1位と2位(写真1)をとっています。

写真1 Cyber SEA Gameの結果

この競技、Cyber SEA Gameの予選運営と決勝運営の両方で、日本からの支援も入っており、筆者もは決勝運営の支援のためにジャカルタに赴いてました(写真2)。

写真2 Cyber SEA Game現地支援参加メンバー(写真中央:筆者)

こういった競技への参加や競技運営などを通じて、国際交流ができる時代になってきています。読者の皆さんも、もし興味があるようであれば、ぜひ機会を見つけて参加してみてください。