2016年ももうおわり、セキュリティを軸にこの1年を振り返ると、いろんなことがありました。

今年のCVE番号払い出しは9999を超えた~たとえばCVE-2016-1000031

昨年までは、年間9999以下で終わっていたCVE番号の払い出しですが、とうとう今年は9999を超えました。CVE番号の形式が変わる旨アナウンスされたのは、2014年のことですが、2016年末に、CVE番号の形式が変わった旨を、実際の脆弱性情報を見て実感しています。

- 脆弱性を識別するCVE番号の新体系による採番のお知らせ(JPCERT/CC)

- https://www.jpcert.or.jp/pr/2014/pr140006.html

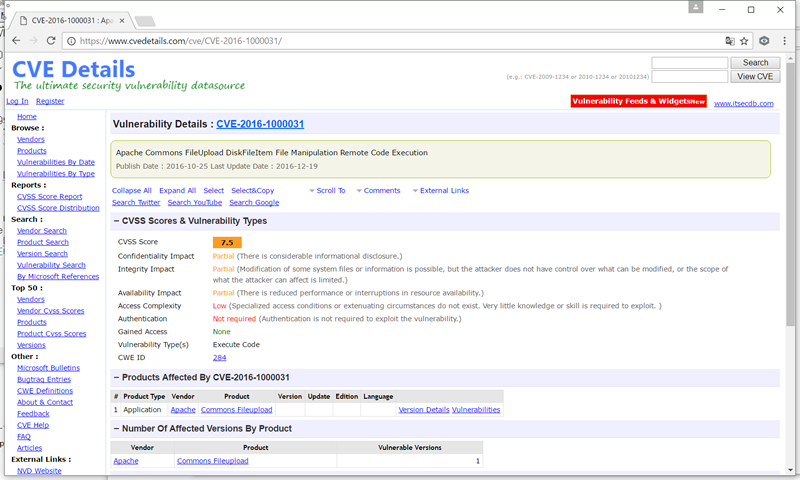

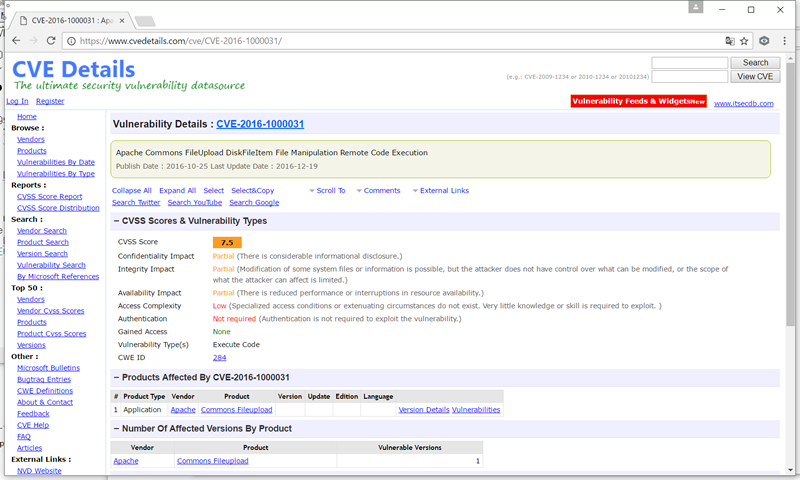

それでは、形式が変わった旨を確認できるCVE情報を見てみましょう。

この2016年12月に公開された、Apache Commons FileUploadの脆弱性ですが、対応するCVE番号が、CVE-2016-1000031となっております。

図 Apache Commons FileUploadの脆弱性 CVE-2016-1000031

筆者が確認した限り、別に脆弱性が今年いきなり1000000個見つかったという事実は確認できておりませんので、いきなり7桁になったのは、単純な脆弱性管理上の理由と考えるのが妥当です。

- CVE-2016-1000031:Apache Commons FileUpload DiskFileItem File Manipulation Remote Code Execution

- https://www.cvedetails.com/cve/CVE-2016-1000031/

年末年始の注意~最近多く届くメール添付マルウェアは、docmのような文書ファイル(悪意あるマクロ入り)やdocなどの「古い」文書形式(ただし悪意あるマクロ入り)

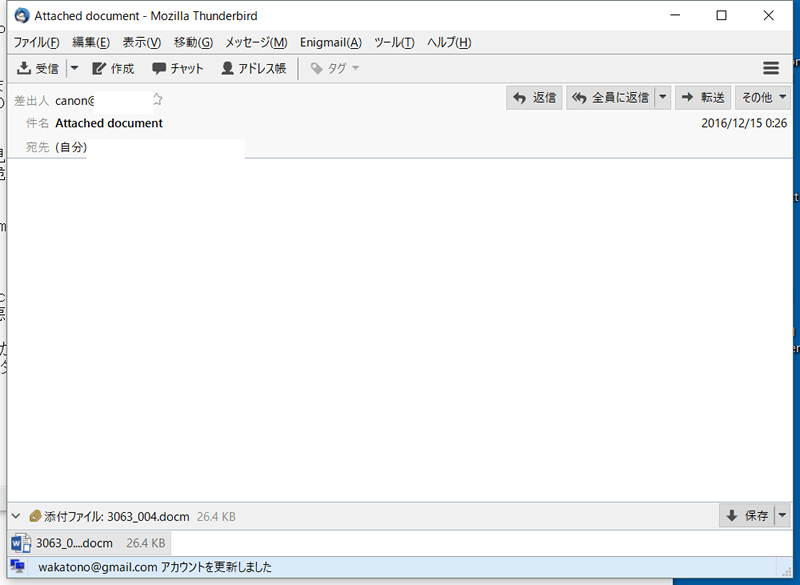

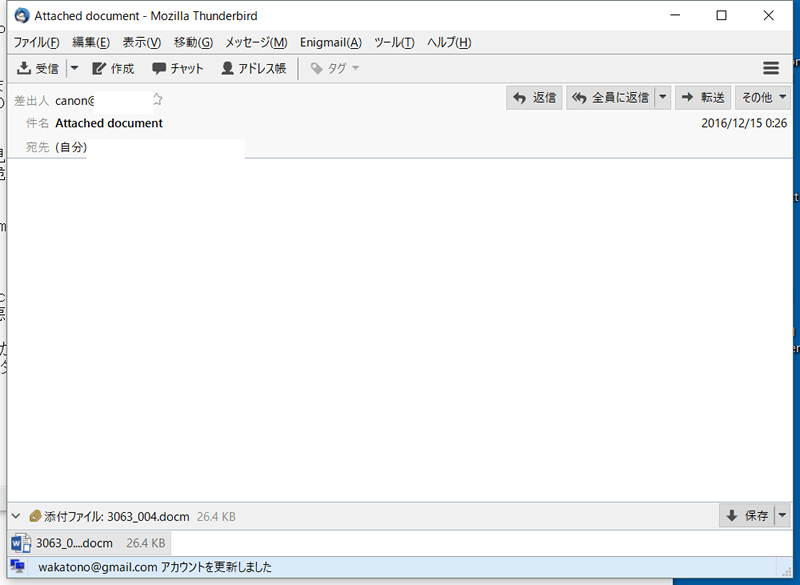

筆者のところにも山のように届くマルウェア付きメールですが、普通のバイナリを実行させるもの以外にも、Office製品で扱えるマクロで記述されたダウンローダ等を含む文書ファイルもかなりあります。そのようなファイルが添付されたメールの例を、以下に示します。

図 マルウェア付きメールの例

筆者のところに、少し前に到着したメールをスキャンしたところ、図のような検知結果となりました。

図 検知例

検知例を読み解くと、「ダウンローダ」という以上のことは読み取れないのですが、このファイルを開いてマクロを実行すると、別のマルウェアをダウンロード&実行します。ダウンロード&実行されるのは、攻撃者が不正送金などの目的で仕掛けるバンキングマルウェアや、身代金目的で仕掛けるランサムウェアをはじめとしてさまざまなものです。

マクロを実行しなければいいのではないか?という向きもありますが、それでも操作ミスでマクロを実行しないとも限りません。

見に覚えのないファイルは開かない、どうしても開きたい場合には、マクロを無効にしたまま開くか、壊れても差し支えのないスタンドアロンな環境を準備して開くなどの対応をとるようにしてください。